يعد الجلاش من الحلويات الشهيرة التي تتميز بسهولة تحضيرها وطعمها اللذيذ. إذا كنت من محبي الشيكولاتة، فإليك طريقة رائعة لتحضير ضفيرة الجلاش بالشيكولاتة، وهي واحدة من أشهى وألذ الوصفات التي يمكن تحضيرها باستخدام الجلاش. هذه الوصفة تجمع بين المذاق المقرمش للجلاش والشوكولاتة الغنية، مما يجعلها خيارًا مثاليًا لتحضير الحلوى في أي وقت.

طريقة التحضير بسيطة للغاية وتتطلب مكونات قليلة ومتوفرة. يتم تحضير الجلاش بشكل تقليدي مع إضافة طبقات من الشوكولاتة المذابة التي تمنحها طعمًا مميزًا ولذيذًا. بالإضافة إلى ذلك، يمكن تحضير ضفيرة الجلاش بالشيكولاتة بشكل مبتكر، مما يضيف لها لمسة فنية جميلة وسهولة في التقديم.

يعتبر الجلاش بالشيكولاتة من الحلويات السريعة التي يمكن تحضيرها في وقت قصير، مما يجعلها خيارًا مثاليًا للضيوف أو المناسبات الخاصة. بفضل تداخل النكهات بين الجلاش المقرمش والشوكولاتة السائلة، تصبح هذه الوصفة من الحلويات المحبوبة لدى الجميع.

-

معلومات لا تعرفها عن القطط2025-03-01

-

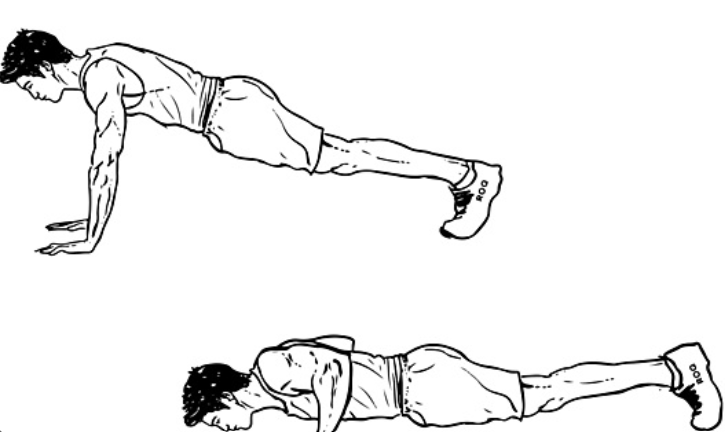

ما هو تمرين الضغط؟2024-01-03

المكونات الأساسية لعمل ضفيرة الجلاش بالشيكولاتة

تتطلب طريقة عمل ضفيرة الجلاش بالشيكولاتة بعض المكونات البسيطة التي يسهل الحصول عليها في أي وقت. المكون الأساسي بالطبع هو الجلاش الذي يعد المكون الرئيسي في هذه الوصفة. بالنسبة للشيكولاتة، يمكن استخدام الشوكولاتة الداكنة أو الحليب حسب الذوق الشخصي، مما يعطي الوصفة نكهة غنية وشهية.

إلى جانب الجلاش والشيكولاتة، تحتاج الوصفة أيضًا إلى القليل من الزبدة المذابة التي تساعد في إعطاء الجلاش طراوة ولمعانًا بعد الخبز. كما يمكن إضافة بعض المكسرات المجروشة مثل الجوز أو اللوز لإضافة نكهة إضافية وقوام مميز. يمكن إضافة أيضًا بعض السكر البودرة لتزين الوجه، مما يضفي مظهرًا جميلًا على الحلوى بعد أن تخرج من الفرن.

تتميز هذه الوصفة بأنها بسيطة ولا تتطلب الكثير من الأدوات أو المكونات المتعددة. يمكن تحضيرها في المنزل بسهولة لتستمتعوا بها مع العائلة والأصدقاء.

طريقة تحضير ضفيرة الجلاش بالشيكولاتة خطوة بخطوة

لتحضير ضفيرة الجلاش بالشيكولاتة، يبدأ أولًا بتجهيز المكونات الأساسية كما ذكرنا سابقًا. ثم نقوم بتحضير الجلاش عن طريق دهن كل ورقة من الجلاش بالزبدة المذابة، حيث يتم وضع ورقة جلاش فوق الأخرى مع دهن الزبدة بين الطبقات. يتم تكرار هذه العملية حتى نحصل على طبقات سميكة.

في الخطوة التالية، نضع الشوكولاتة المذابة على الورقة العليا من الجلاش بعد أن يتم إذابتها باستخدام الميكروويف أو حمام مائي. ثم نبدأ بلف الجلاش بلطف على شكل ضفيرة، مع التأكد من أن الشوكولاتة تنتشر جيدًا بين طبقات الجلاش.

يتم خبز الضفيرة في فرن مسخن مسبقًا على درجة حرارة متوسطة حتى يصبح الجلاش ذهبي اللون ومقرمشًا. بعد أن يخرج من الفرن، يمكن تزيين الوجه بالسكر البودرة أو القليل من الشوكولاتة المذابة للحصول على مظهر لامع وجميل.

نصائح لنجاح ضفيرة الجلاش بالشيكولاتة

لتحقيق أفضل نتيجة عند تحضير ضفيرة الجلاش بالشيكولاتة، هناك بعض النصائح التي يجب مراعاتها. أولًا، تأكد من أن الجلاش طري ويخضع بسهولة للدهن بالزبدة. من المهم أيضًا أن تتأكد من أن الشوكولاتة قد ذابت تمامًا لكي لا تكون سميكة أو متكتلة أثناء وضعها على الجلاش.

من النصائح الأخرى هو تجنب إضافة كمية كبيرة من الشوكولاتة، لأن ذلك قد يتسبب في أن تصبح الحلوى ثقيلة جدًا. حاول التوازن بين كمية الشوكولاتة وطبقات الجلاش لكي تحصل على المذاق المثالي.

كما يمكن استخدام بعض الإضافات مثل المكسرات أو الفواكه المجففة لإضفاء لمسة مميزة على الطعم. يمكن أيضًا تقليل كمية الزبدة إذا كنت تفضل تجنب الدهون الزائدة.

طريقة تقديم ضفيرة الجلاش بالشيكولاتة

عند تقديم ضفيرة الجلاش بالشيكولاتة، يمكن تقطيعها إلى شرائح صغيرة وتقديمها على طبق مزخرف. لتزيين الطبق، يمكن إضافة بعض الفواكه الطازجة مثل الفراولة أو الموز بجانب الحلوى، مما يضيف لمسة من الحموضة المتوازنة مع حلاوة الشوكولاتة.

كما يمكن تقديمها مع كوب من القهوة أو الشاي لتكون وجبة خفيفة لذيذة خلال الأوقات الباردة. وتعتبر ضفيرة الجلاش بالشيكولاتة أيضًا خيارًا رائعًا للحفلات والمناسبات الخاصة، حيث يمكن تقديمها بشكل أنيق مع إضافات متعددة مثل المكسرات أو الكريمة.

إضافة الفواكه المجففة والمكسرات لتحسين النكهة

لإضافة نكهة غنية ومتنوعة إلى ضفيرة الجلاش بالشيكولاتة، يمكن إضافة الفواكه المجففة مثل التوت المجفف أو الزبيب. تضفي هذه الفواكه لمسة من الحموضة التي توازن بين طعم الشوكولاتة الغني والمذاق الحلو للجلاش.

يمكن أيضًا إضافة المكسرات المجروشة مثل اللوز أو الجوز، مما يعزز من القوام المقرمش للضفيرة. هذه الإضافات تضيف بعدًا آخر للطعم وتزيد من تنوع المكونات، مما يجعل الحلوى أكثر إمتاعًا وتلائم جميع الأذواق.

كيف تجعل ضفيرة الجلاش بالشيكولاتة خفيفة ولذيذة؟

إذا كنت ترغب في جعل ضفيرة الجلاش بالشيكولاتة خفيفة قليلًا، يمكن تقليل كمية الزبدة المستخدمة في تحضير الجلاش. يمكن استخدام الزيت النباتي بدلاً من الزبدة، أو حتى الزبدة قليلة الدسم إذا كنت تبحث عن خيار صحي أكثر.

أيضًا، يمكن استخدام الشوكولاتة الداكنة ذات المحتوى العالي من الكاكاو، حيث تحتوي على نسبة أقل من السكر مقارنة بالشوكولاتة العادية، مما يجعل الحلوى أقل حلاوة وأكثر توازنًا. بهذه الطريقة، يمكنك الاستمتاع بحلوى لذيذة دون الشعور بأنها ثقيلة جدًا.

طريقة تحضير ضفيرة الجلاش بالشيكولاتة للعزومات والمناسبات

إذا كنت تحضر ضفيرة الجلاش بالشيكولاتة لمناسبة خاصة أو عزومة، فيمكنك تحضيرها بشكل مسبق وتخزينها في الثلاجة. قبل تقديمها، يمكنك تسخينها قليلاً في الفرن لتستعيد هشاشتها وتصبح أكثر لذة.

تعتبر ضفيرة الجلاش بالشيكولاتة خيارًا مثاليًا للحفلات أو التجمعات العائلية، حيث يمكن تقديمها بطريقة أنيقة، مما يضيف لمسة من الفخامة لأي مناسبة.

كيف تحافظ على قرمشة الجلاش بعد التحضير؟

للحفاظ على قرمشة ضفيرة الجلاش بالشيكولاتة بعد التحضير، من المهم أن يتم تخزينها في مكان جاف بعيدًا عن الرطوبة. إذا كنت تخزنها في الثلاجة، تأكد من تغليفها جيدًا بورق الألومنيوم أو وضعها في وعاء محكم الغلق للحفاظ على جودتها.

يفضل دائمًا إعادة تسخين الجلاش في الفرن عند تقديمه مرة أخرى لضمان الحفاظ على قوامه المقرمش، بدلاً من إعادة تسخينه في الميكروويف الذي قد يسبب فقدان القرمشة.

التعديل على الحشوة باستخدام الشوكولاتة البيضاء أو النوتيلا

لتغيير النكهة التقليدية لضفيرة الجلاش بالشيكولاتة، يمكنك استخدام الشوكولاتة البيضاء أو النوتيلا كحشوة. تعطي الشوكولاتة البيضاء نكهة كريمية ودسمة، بينما تضفي النوتيلا طعمًا غنيًا ولذيذًا.

استخدام هذه البدائل يمكن أن يعطي طعمًا مختلفًا تمامًا ويمتع ذوقك بتجربة فريدة من نوعها.

نصائح لتقديم ضفيرة الجلاش بالشيكولاتة للأطفال

عندما يتم تحضير ضفيرة الجلاش بالشيكولاتة للأطفال، يمكن تقليل كمية السكر أو استخدام الشوكولاتة الخالية من السكر. كما يمكن تزيين الجلاش بالشيكولاتة بأشكال ممتعة باستخدام الفواكه الطازجة أو مكسرات صغيرة لجعلها أكثر جاذبية للأطفال.

يمكن أيضًا تقديم الحلوى في أكواب صغيرة أو تقطيعها إلى قطع صغيرة لسهولة تناولها.

ابتكار ضفيرة الجلاش بالشيكولاتة بأنماط مختلفة

لتغيير الشكل التقليدي لضفيرة الجلاش، يمكن تحضيرها بأشكال مختلفة مثل الأقراص أو الزهور. يمكنك استخدام نفس المكونات الأساسية، لكن بدلًا من لف الجلاش في شكل ضفيرة، يتم تشكيله بأشكال متنوعة تضفي لمسة فنية على الحلوى.

يمكنك أيضًا إضافة طبقات من الكريمة أو الفواكه بين الجلاش والشوكولاتة، مما يجعلها أكثر تنوعًا وثراءً في المذاق.

كيفية تجنب تفتت الجلاش أثناء التحضير؟

لحماية ضفيرة الجلاش من التفتت أثناء التحضير، من المهم التعامل مع أوراق الجلاش بلطف. تأكد من دهن كل ورقة بشكل متساوي بالزبدة لتسهيل لفها وتجنب جفافها أو تمزقها أثناء الطهي.

استخدم ورق جلاش طازجًا وابتعد عن تركه في الهواء لفترة طويلة قبل الاستخدام، حيث أن الأوراق قد تجف بسرعة.

طريقة تحضير ضفيرة الجلاش بالشيكولاتة لمختلف الأذواق

إذا كنت ترغب في تلبية أذواق مختلفة، يمكن تعديل الوصفة لتشمل إضافات متنوعة مثل القهوة أو الكراميل. هذه التعديلات تمنح ضفيرة الجلاش نكهات جديدة ورائعة تناسب جميع الأذواق، سواء كنت من محبي الشوكولاتة الداكنة أو الشوكولاتة البيضاء.

ستجد أن هذه التحولات تضفي على الحلوى تنوعًا كبيرًا، مما يجعلها مثالية لجميع المناسبات.